Überall tauchen Sicherheitsherausforderungen auf und der neueste Hacker wurde gefunden Ausnutzen einer Schwachstelle in einem Plugin WordPress Darüber hinaus wurde es entwickelt, um den Zugriff der Benutzer auf Funktionen einzuschränken WordPress und ihre Berechtigungen besser kontrollieren.

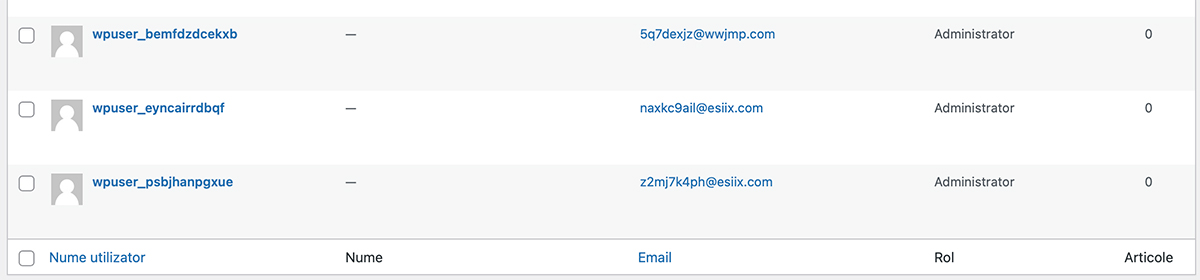

Wenn Sie einen Blog, einen Online-Shop oder eine laufende Präsentationsseite haben WordPress und das Modul PublishPress-Funktionen, es ist gut zu überprüfen, ob nicht in Dashboard → Users → All Users → Administrator, es gibt keine unbekannten Benutzer und meistens mit einem Formularnamen "wpuser_sdjf94fsld".

Ich bin in mehreren Online-Shops auf diesen Hack gestoßen und bin schnell zu dem Schluss gekommen, dass ihr einziges gemeinsames Element das Plugin ist PublishPress-Funktionen, die a . präsentiert Schwachstelle, die das Hinzufügen eines Benutzers mit einem Rang von ermöglicht Administrator, ohne dass ein standardmäßiger Registrierungsprozess erforderlich ist.

Auf einigen Websites WordPress betroffen, begnügten sich die Angreifer damit, einfach neue Benutzer mit dem Rang von hinzuzufügen administrator, ohne Schaden zu verursachen. Oder vielleicht hatten sie keine Zeit.

Andere hingegen wurden gemacht Weiterleitungen von WordPress Addrücken Sie (URL) und / oder Site Addrücken Sie (URL) zu externen Seiten und höchstwahrscheinlich Viren. Ein Zeichen dafür, dass diejenigen, die diese Angriffe starteten, wenig Verstand hatten. Das ist das Beste an der Sicherheit.

Natürlich ist es kein Vergnügen aufzuwachen, wenn der Online-Shop, die Website oder der Blog auf andere Webadressen umgeleitet werden, aber das Gute daran ist, dass derjenige, der die Kontrolle übernommen hat, im Moment keinen anderen Schaden angerichtet hat. Inhalte löschen, Spam-Links in die gesamte Datenbank einfügen und andere verrückte Dinge. Ich möchte keine Ideen geben.

Wie lösen wir das Sicherheitsproblem, wenn wir vom wpuser_-Exploit betroffen sind? WordPress?

Wir nehmen das Szenario, in dem der Blog WordPress wurde vom „wpuser_“-Hack betroffen und auf eine andere Webadresse umgeleitet. Sie können sich also eindeutig nicht mehr anmelden und in das Dashboard gelangen.

1. Wir verbinden uns mit der Datenbank der betroffenen Site. Über phpMyAdmin oder welchen Verwaltungspfad jeder hat. Die Datenbankauthentifizierungsdaten befinden sich in der Datei wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Gehen Sie zu “wp_options"Und auf der Säule"optons_value"Wir stellen sicher, dass es sich um die richtige Adresse unserer Website handelt"siteurl"Und"home".

Von hier aus wird es praktisch auf eine andere Adresse umgeleitet. Sobald Sie die Adresse der Website ändern, ist sie wieder zugänglich.

3. Alles in „wp_options„Wir überprüfen, ob auch die E-Mail-Adresse des Administrators nicht geändert wurde. Wir prüfen bei „admin_email„Der Richtige zu sein. Wenn es nicht die richtige ist, ändern wir es und übergeben die legitime Adresse. Hier fand ich "admin@beispiel.com".

4. Gehen Sie zum Dashboard und tun Sie es update dringendes Plugin PublishPress-Funktionen oder deaktivieren und vom Server löschen.

5. in Dashboard → Users → All Users → Administrator Wir löschen unberechtigte Benutzer mit dem Rang von Administrator.

6. Wir ändern die Passwörter legitimer Benutzer mit entsprechenden Rechten Administrator und Datenbankpasswort.

Es empfiehlt sich, ein Sicherheitsmodul zu installieren und zu konfigurieren. WordZaun Sicherheit bietet in der kostenlosen Version ausreichend Schutz vor solchen Angriffen.

Ich habe nicht viel Zeit damit verbracht, nach der Schwachstelle zu suchen PublishPress-Funktionen, aber wenn du hast mit diesem Exploit infizierte Site, kann Ihnen helfen werde es los. Kommentare sind offen.

Weitere Informationen zu diesem Thema finden Sie in diesem Beitrag: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/